Симметричное и асимметричное шифрование: что выбрать и как это работает

Шифрование — это магия превращения данных в секретный код, который под силу расшифровать только тем, у кого есть правильный «ключ». В эпоху технологий шифрование стало главной бронёй для защиты личной и корпоративной информации от взлома. Вы сталкиваетесь с ним ежедневно: оплачиваете что-то онлайн, общаетесь в мессенджерах — и ваши данные остаются в безопасности. А если разобраться в разных способах шифрования, можно не только защитить данные, но и выбрать самый удобный способ для своих задач.

Что такое шифрование?

Представьте, что ваши данные облачены в невидимый код, и только те, у кого есть волшебный ключик, могут их расшифровать. Вот что такое шифрование. Сегодня оно стало вашей цифровой бронёй: будь то переписка с близкими, оплата в интернет-магазине или хранение важных данных компании.

Шифрование помогает вам оставаться спокойными, зная, что никто чужой не доберётся до ваших файлов. Оно защищает информацию в интернете, в облаках и на миллиардах устройств. А в условиях растущих киберугроз без него — как без зонта в ливень.

История шифрования: от древности до наших дней

Древние люди тоже умели шифровать! В Египте придумывали хитрые символы, чтобы передать тайные послания. Греки использовали «скиталу» — деревянный цилиндр с текстами, закрученными вокруг него.

В эпоху Возрождения Леон Баттиста Альберти придумал полиалфавитный шифр, усложнив расшифровку сообщений. А во Вторую мировую Германией использовалась легендарная «Энигма». Несмотря на сложность, её смогли взломать союзные криптографы, что стало важной вехой войны.

Теперь всё ушло в цифру. Современные алгоритмы, такие как AES и RSA, держат данные в полной безопасности, а зашифрованные сообщения — неотъемлемая часть мессенджеров, банковских операций и даже умных гаджетов.

Симметричное шифрование

Представьте: у вас есть секретный ключ, который может как закрыть, так и открыть ваш «цифровой замок». Это и есть симметричное шифрование. Всё просто, но вот передать этот ключ кому-то другому — уже задачка, ведь его утечка ставит всё под удар.

Популярные алгоритмы

| Алгоритм | Длина ключа (бит) | Блок (бит) | Безопасность |

| DES | 56 | 64 | Низкая |

| 3DES | 112 или 168 | 64 | Средняя |

| AES | 128, 192, 256 | 128 | Высокая |

| Blowfish | 32–448 | 64 | Высокая |

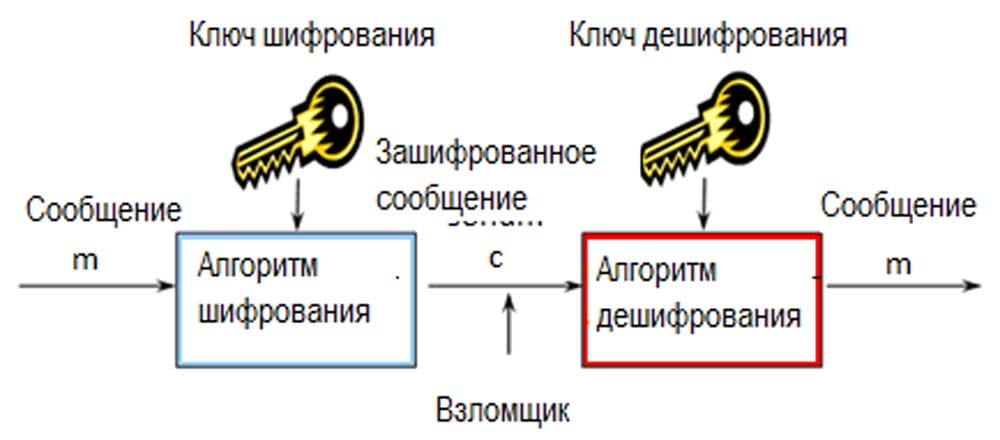

Как это работает?

- Генерируется ключ, о котором договариваются отправитель и получатель.

- Отправитель шифрует данные, превращая их в зашифрованный текст.

- Получатель дешифрует данные с помощью того же ключа.

Преимущества: скорость, простота и экономия ресурсов. Но есть и минусы: необходимость безопасной передачи ключей и сложность масштабирования.

Асимметричное шифрование

Это шифрование работает на основе пары ключей: один открытый, второй — строго секретный. Открытый можно раздавать всем, а вот закрытый должен оставаться только у вас. Так передача данных становится максимально безопасной.

Популярные алгоритмы

| Алгоритм | Длина ключа (бит) | Безопасность | Скорость |

| RSA | 2048 и выше | Высокая | Медленная |

| ECC | 256 | Очень высокая | Быстрая |

Как работает асимметричное шифрование?

- Отправка данных: отправитель использует открытый ключ получателя, чтобы зашифровать сообщение.

- Передача: зашифрованный текст передаётся по сети.

- Получение данных: получатель использует свой закрытый ключ, чтобы расшифровать сообщение и получить оригинальные данные.

Пример: вы хотите отправить другу секретное сообщение. У него есть открытый ключ, которым вы шифруете текст. Никто больше не сможет его прочитать, кроме вашего друга — только его закрытый ключ «откроет» ваше послание.

Плюсы

- Супербезопасно — закрытый ключ не передаётся, и никто не может его перехватить.

- Идеально для публичных сетей, где открытый ключ может быть доступен для всех.

- Используется не только для шифрования, но и для аутентификации и цифровых подписей.

Минусы

- Не торопится — алгоритмы требуют больше вычислительной мощности и времени.

- Ключи большие — особенно у RSA. Но ECC помогает это решить.

Примеры применения

- SSL/TLS: обеспечивают безопасность соединений между пользователями и веб-серверами.

- Цифровые подписи: подтверждают подлинность и целостность документов.

- Шифрование электронной почты: системы вроде PGP защищают вашу переписку от посторонних глаз.

Асимметричное шифрование — это как швейцарский нож в мире криптографии. Его используют для самых разных задач, где важны безопасность и удобство.

В чём разница между симметричным и асимметричным шифрованием?

Главное отличие — подход к ключам. У симметричного шифрования один ключ на двоих, а у асимметричного — пара: открытый и закрытый.

| Параметр | Симметричное | Асимметричное |

| Тип ключей | Один общий | Пара ключей |

| Скорость | Быстрое | Медленное |

| Безопасность | Средняя | Высокая |

| Где используется | Локальные данные | Сети и интернет |

Как выбрать?

- Если важна скорость — выбирайте симметричное. Оно подходит для архивов, баз данных и локальных файлов.

- Если важна защита — асимметричное, особенно для передачи данных в интернете.

- А если нужно всё сразу, гибридный подход объединит их преимущества.

Гибридные системы шифрования

Когда нужно и быстро, и надёжно, используют гибридные системы. Они сочетают симметричное и асимметричное шифрование, минимизируя их слабости.

Как это работает?

- На первом этапе используется асимметричное шифрование, чтобы безопасно передать симметричный ключ.

- После передачи ключа данные шифруются с помощью симметричного метода. Это позволяет быстро обрабатывать большие объёмы информации.

Пример: SSL/TLS

- Клиент (вы) шифрует симметричный ключ с помощью открытого ключа сервера.

- Сервер расшифровывает ключ с помощью своего закрытого ключа.

- Дальше данные между вами и сервером передаются с использованием симметричного шифрования.

Почему это круто?

- Скорость: данные шифруются быстро.

- Безопасность: ключи передаются надёжно.

- Гибкость: подходит для масштабных проектов и работы в публичных сетях.

Гибридные системы — основа безопасности в интернете. Хотите безопасный онлайн-шопинг или комфортное использование VPN? Это всё благодаря гибридным системам.

Риски и вызовы шифрования

Даже самые мощные алгоритмы шифрования не вечны. Их могут сломать не только хакеры, но и новые технологии.

Основные угрозы

- Квантовые вычисления: квантовые компьютеры в будущем смогут легко ломать старые алгоритмы вроде RSA.

- Компрометация ключей: если кто-то получит ваш закрытый ключ, данные перестанут быть безопасными.

- Ошибки пользователей: слабые пароли, неправильное хранение ключей или уязвимости в ПО могут сделать шифрование бесполезным.

Как защититься?

- Используйте длинные и сложные ключи — чем сложнее ключ, тем труднее его взломать.

- Обновляйте алгоритмы — старые стандарты вроде DES уже не актуальны, выбирайте современные, такие как AES.

- Следите за квантово-устойчивыми алгоритмами — это следующий этап в защите данных.

- Безопасно храните ключи: лучше в специальных модулях или надёжном ПО.

Шифрование — это не только защита, но и постоянная гонка с угрозами. Чем лучше вы подготовитесь, тем дольше ваши данные останутся в безопасности.

Как выбрать метод шифрования для проекта?

Подбирая шифрование, учитывайте три фактора: объём данных, уровень безопасности и доступные ресурсы.

- Большие данные? Используйте симметричное шифрование, например AES, чтобы быстро обрабатывать массивы информации.

- Нужна надёжность? Выбирайте асимметричные алгоритмы, такие как RSA или ECC, для работы в интернете.

- Важно и то, и другое? Подключайте гибридные системы.

Примеры

- Для онлайн-платежей используйте SSL/TLS с гибридным подходом.

- Для хранения локальных данных идеально подойдёт AES.

- Для защищённых чатов подойдут гибридные системы, как в мессенджерах Signal.

Заключение

Шифрование — это ваша броня в мире цифровых угроз. Симметричные методы быстрые и эффективные, асимметричные обеспечивают высочайший уровень защиты, а гибридные системы объединяют лучшее из обоих миров.

Ваш выбор зависит от того, что важнее: скорость, надёжность или универсальность. Подходите к выбору осознанно, и ваши данные останутся под надёжной защитой, даже когда киберугрозы становятся сложнее.

Earn with ECOS

Begin mining easily and safely with ASIC rental at the cutting-edge ECOS data center – an optimal solution for stable income!

Часто задаваемые вопросы

Это метод, где для шифрования и дешифрования используется один и тот же ключ. Это быстро и эффективно, но требует безопасной передачи ключа между пользователями.

В этом методе используются два ключа: открытый для шифрования и закрытый для расшифровки. Это более безопасно, так как закрытый ключ никогда не передаётся.

Если важна скорость и вы работаете с локальными данными — выбирайте симметричное. Если нужно защитить данные в интернете — асимметричное. А для гибкости и максимальной защиты идеально подойдут гибридные системы.

Сначала асимметричное шифрование используется для безопасной передачи симметричного ключа. Затем этот ключ применяется для быстрого шифрования больших объёмов данных.

Современные алгоритмы, такие как AES или ECC, обеспечивают высокий уровень безопасности. Но квантовые компьютеры могут угрожать старым алгоритмам, таким как RSA. Поэтому важно следить за развитием квантово-устойчивых методов.

Используйте безопасные хранилища, такие как аппаратные модули (HSM), и создавайте сложные пароли. Также регулярно обновляйте программное обеспечение для защиты ключей от утечек.

Оно защищает переписку, чтобы никто посторонний не мог её прочитать. В таких приложениях, как WhatsApp или Signal, используются гибридные системы, объединяющие асимметричное и симметричное шифрование.

Да, для этого разрабатываются квантово-устойчивые алгоритмы, такие как CRYSTALS-Kyber. Их внедрение уже начинается, чтобы подготовиться к эпохе квантовых компьютеров.

Это протоколы, которые обеспечивают безопасное соединение между браузером и сервером. Они защищают данные, которые вы вводите, например, при онлайн-покупках.

Да! Для большинства задач есть готовые библиотеки и инструменты, например OpenSSL для SSL/TLS или встроенные API для AES. Выберите нужный алгоритм и добавьте его в ваш код.